引言

在 Kubernetes 生态系统中,配置文件的管理是运维与开发流程中最为核心的一环。YAML 格式的 Manifest 文件定义了集群中所有资源的状态,从 Deployment 到 Service,再到 ConfigMap,任何细微的语法错误或字段拼写失误都可能导致部署失败,甚至引发生产环境的严重事故。为了在代码合并或部署之前捕捉这些潜在问题,社区涌现了多种验证工具,其中 kubeval 曾经是最具代表性的轻量级验证方案之一。本文将深入介绍 kubeval 的工作原理、安装方法、核心功能实例,并针对其当前的项目状态提供关键的替代方案建议,帮助团队构建更加健壮的 CI/CD 流水线。

kubeval 核心功能概述

kubeval 是一个用 Go 语言编写的命令行工具,其主要目的是验证 Kubernetes 配置文件是否符合官方定义的 JSON Schema。通过本地缓存的模式,kubeval 能够快速检查 YAML 或 JSON 文件中的资源定义是否合法,而无需连接到实际的 Kubernetes 集群。这种离线验证机制使得它非常适合集成到持续集成系统中,能够在代码提交阶段就拦截错误配置。

该工具支持多种 Kubernetes 版本的 schema 切换,允许用户针对特定版本的集群进行兼容性检查。此外,kubeval 还支持目录递归验证、标准输入流读取以及多种输出格式的定制,满足了不同场景下的自动化需求。尽管其核心功能简单直接,但在防止因拼写错误、废弃字段使用或类型不匹配导致的部署失败方面,发挥了重要作用。

安装与环境配置

kubeval 提供了多种安装方式,适配主流操作系统。对于 macOS 用户,可以通过 Homebrew 快速安装:

brew install kubeval

Linux 用户可以直接下载二进制文件并移动到系统路径:

curl -L https://github.com/instrumenta/kubeval/releases/latest/download/kubeval-linux-amd64.tar.gz | tar xz sudo mv kubeval /usr/local/bin

Windows 用户则可以通过 Chocolatey 或直接下载 exe 文件进行配置。安装完成后,运行 kubeval --version 即可确认工具是否就绪。值得注意的是,由于项目维护状态的变化,下载链接可能需要通过归档仓库或镜像源获取,建议在使用前检查官方仓库的最新公告。

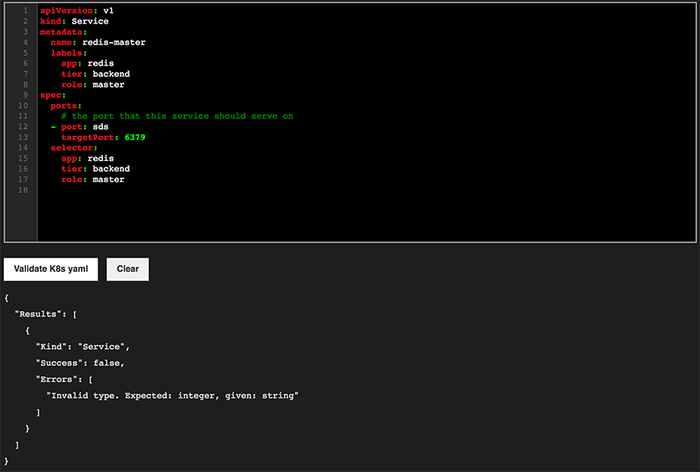

基础验证实例演示

使用 kubeval 验证单个文件是最基本的操作场景。假设有一个名为 deployment.yaml 的文件,执行以下命令即可开始验证:

kubeval deployment.yaml

如果文件内容合法,工具会输出成功信息;若存在错误,则会详细列出具体的字段路径和错误原因。例如,当 replicas 字段被错误地设置为字符串而非整数时,kubeval 会明确指出类型不匹配的问题。

验证整个目录下的所有配置文件同样简单,只需传入目录路径:

kubeval ./configs/

该命令会递归扫描目录内所有 YAML 和 JSON 文件,非常适合微服务架构下多文件管理的场景。此外,kubeval 支持从标准输入读取内容,这使得它可以轻松嵌入到 shell 管道中:

cat deployment.yaml | kubeval -

高级参数与定制化配置

为了适应复杂的业务需求,kubeval 提供了一系列高级参数。其中 --kubernetes-version 允许指定验证所使用的 schema 版本。这在集群升级过程中尤为重要,可以提前发现新版本中废弃的 API 或字段:

kubeval --kubernetes-version 1.25.0 deployment.yaml

--strict 模式则开启了更严格的检查机制,它不仅验证字段类型,还会检查是否存在未知的属性。这有助于清理配置文件中无用的冗余字段,保持 Manifest 的整洁性:

kubeval --strict deployment.yaml

在某些情况下,用户可能希望忽略某些缺失属性的错误,例如使用 Custom Resource Definitions (CRD) 时,官方 schema 可能不包含这些自定义资源。此时可以使用 --ignore-missing-schemas 参数跳过验证,避免误报:

kubeval --ignore-missing-schemas crd-example.yaml

在 CI/CD 流水线中的集成

将 kubeval 集成到 GitHub Actions 或 GitLab CI 中是实现自动化质量门禁的关键步骤。以下是一个简单的 GitHub Actions 工作流示例,它在每次 Pull Request 提交时自动验证配置文件:

name: Kubeval Validation

on: [pull_request]

jobs:

validate:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v2

- name: Install kubeval

run: |

curl -L https://github.com/instrumenta/kubeval/releases/latest/download/kubeval-linux-amd64.tar.gz | tar xz

sudo mv kubeval /usr/local/bin

- name: Validate Kubernetes manifests

run: kubeval --strict ./k8s/

通过这种集成,团队可以确保只有经过验证的配置才能合并到主分支,从而大幅降低人为错误带来的风险。然而,鉴于项目维护现状,建议在脚本中加入错误处理逻辑,以便在未来工具不可用时平滑过渡。

项目状态警告与替代方案

必须明确指出的是,instrumenta/kubeval 项目目前已经处于归档(Archived)状态,不再接受新的功能更新或常规维护。这意味着它可能无法支持最新的 Kubernetes 版本特性,且存在潜在的安全风险。社区主流建议转向更活跃的工具,如 kubeconform。

kubeconform 被视为 kubeval 的现代替代品,它同样基于 Go 语言开发,但性能更优且维护活跃。迁移过程非常平滑,大部分参数保持一致。例如,使用 kubeconform 验证文件的命令如下:

kubeconform -strict deployment.yaml

此外,datree 和 kube-linter 也是值得考虑的替代方案。datree 提供了更丰富的策略检查功能,不仅限于 schema 验证,还能检查最佳实践;kube-linter 则专注于静态代码分析,能够发现潜在的安全隐患和配置反模式。团队应根据具体需求评估迁移成本,尽早规划从 kubeval 到新工具的过渡。

常见错误类型分析

在实际使用过程中,kubeval 能够捕捉多种典型错误。首先是字段类型错误,例如将端口号定义为字符串。其次是必填字段缺失,如 Deployment 中缺少 selector 匹配标签。再者是枚举值错误,例如 RestartPolicy 使用了非法的值。通过提前识别这些问题,开发人员可以在本地修复错误,避免浪费集群资源进行无效的部署尝试。对于复杂的 Helm Chart 渲染后的输出,结合 kubeval 进行管道验证也是常见的最佳实践,确保模板渲染结果符合集群规范。

结语

尽管 kubeval 项目已进入生命周期尾声,但其设计理念依然深刻影响了 Kubernetes 配置管理领域。理解其工作原理和使用方法,有助于更好地掌握配置验证的核心逻辑。对于正在使用该工具的团队,建议尽快评估迁移至 kubeconform 或其他现代化工具的可行性。无论选择何种工具,将配置验证纳入开发流程的早期阶段,始终是保障集群稳定性、提升运维效率的关键策略。通过自动化手段筑牢安全防线,才能让 Kubernetes 集群在复杂多变的生产环境中稳健运行。

还没有评论,来说两句吧...