Go Vault:安全存储与访问敏感数据的强大工具

项目概述

Go Vault 是 HashiCorp 公司开发的开源密钥管理工具,专门用于安全地存储、管理和访问敏感数据,如 API 密钥、密码、证书等。该项目采用 Go 语言编写,提供了现代化的安全解决方案,广泛应用于微服务架构、云原生应用和传统系统中。

核心特性

1. 安全存储

- 加密存储敏感数据

- 支持多种后端存储(Consul、文件系统、云存储等)

- 动态密钥生成和管理

2. 访问控制

- 基于策略的访问控制(RBAC)

- 细粒度的权限管理

- 支持多种认证方式(Token、LDAP、Kubernetes等)

3. 动态密钥

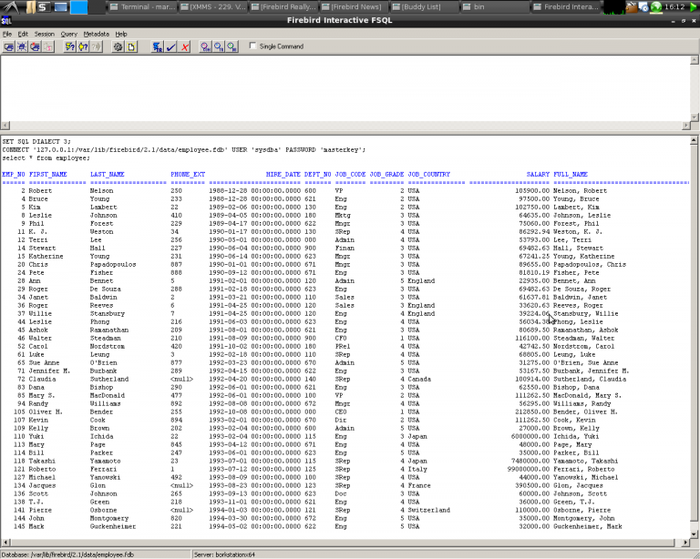

- 按需生成数据库凭证

- 自动轮换密钥

- 支持多种数据库和云服务

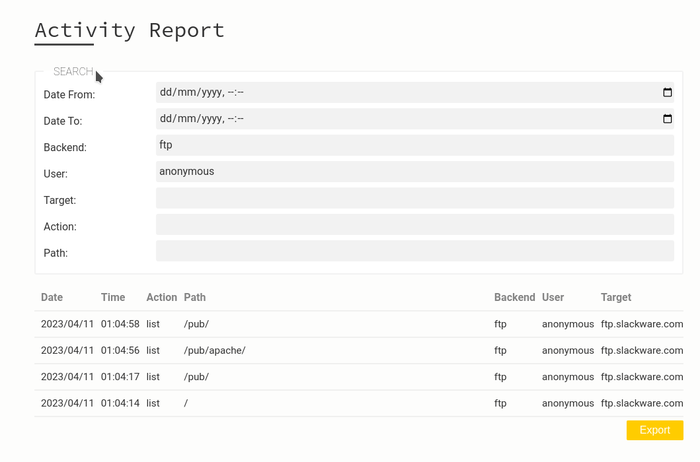

4. 审计日志

- 完整的操作审计

- 不可篡改的日志记录

- 支持多种日志后端

安装与配置

快速安装

text

# 使用 Homebrew (macOS) brew install vault # 使用包管理器 (Ubuntu/Debian) curl -fsSL https://apt.releases.hashicorp.com/gpg | sudo apt-key add - sudo apt-add-repository "deb [arch=amd64] https://apt.releases.hashicorp.com $(lsb_release -cs) main" sudo apt-get update && sudo apt-get install vault # 从源码编译 git clone https://github.com/hashicorp/vault.git cd vault make

开发模式启动

text

# 启动开发服务器 vault server -dev # 设置环境变量 export VAULT_ADDR='http://127.0.0.1:8200' export VAULT_DEV_ROOT_TOKEN_ID='root-token'

使用示例

1. 基本操作

text

package main

import (

"fmt"

"log"

"github.com/hashicorp/vault/api"

)

func main() {

// 创建 Vault 客户端

config := &api.Config{

Address: "http://127.0.0.1:8200",

}

client, err := api.NewClient(config)

if err != nil {

log.Fatal(err)

}

// 设置 Token(开发模式使用 root token)

client.SetToken("root-token")

// 写入密钥

secretData := map[string]interface{}{

"password": "my-secret-password",

"username": "admin",

}

_, err = client.Logical().Write("secret/data/myapp", map[string]interface{}{

"data": secretData,

})

if err != nil {

log.Fatal(err)

}

fmt.Println("Secret written successfully!")

// 读取密钥

secret, err := client.Logical().Read("secret/data/myapp")

if err != nil {

log.Fatal(err)

}

if secret != nil && secret.Data != nil {

data := secret.Data["data"].(map[string]interface{})

fmt.Printf("Username: %s\n", data["username"])

fmt.Printf("Password: %s\n", data["password"])

}

}

2. 动态数据库凭证

text

package main

import (

"context"

"database/sql"

"fmt"

"log"

"time"

_ "github.com/lib/pq"

"github.com/hashicorp/vault/api"

)

func main() {

// 初始化 Vault 客户端

config := api.DefaultConfig()

config.Address = "http://localhost:8200"

client, err := api.NewClient(config)

if err != nil {

log.Fatal(err)

}

client.SetToken("root-token")

// 请求数据库动态凭证

secret, err := client.Logical().Read("database/creds/my-role")

if err != nil {

log.Fatal(err)

}

username := secret.Data["username"].(string)

password := secret.Data["password"].(string)

// 使用凭证连接数据库

connStr := fmt.Sprintf("host=localhost port=5432 user=%s password=%s dbname=mydb sslmode=disable",

username, password)

db, err := sql.Open("postgres", connStr)

if err != nil {

log.Fatal(err)

}

defer db.Close()

// 执行数据库操作

ctx, cancel := context.WithTimeout(context.Background(), 5*time.Second)

defer cancel()

err = db.PingContext(ctx)

if err != nil {

log.Fatal(err)

}

fmt.Println("Successfully connected to database with dynamic credentials!")

}

3. 使用 Kubernetes 认证

text

# vault-agent-config.hcl

auto_auth {

method "kubernetes" {

mount_path = "auth/kubernetes"

config = {

role = "myapp"

}

}

sink "file" {

config = {

path = "/home/vault/.vault-token"

}

}

}

text

// Go 代码中使用 Kubernetes 认证

func getVaultClientWithK8sAuth() (*api.Client, error) {

config := api.DefaultConfig()

config.Address = os.Getenv("VAULT_ADDR")

client, err := api.NewClient(config)

if err != nil {

return nil, err

}

// 从文件读取 token(由 Vault Agent 注入)

tokenBytes, err := os.ReadFile("/home/vault/.vault-token")

if err != nil {

return nil, err

}

client.SetToken(string(tokenBytes))

return client, nil

}

最佳实践

1. 生产环境部署

text

# config.hcl

storage "raft" {

path = "./vault/data"

node_id = "node1"

}

listener "tcp" {

address = "127.0.0.1:8200"

tls_disable = false

tls_cert_file = "/path/to/cert.pem"

tls_key_file = "/path/to/key.pem"

}

api_addr = "https://127.0.0.1:8200"

cluster_addr = "https://127.0.0.1:8201"

ui = true

2. 策略定义示例

text

# app-policy.hcl

path "secret/data/myapp/*" {

capabilities = ["read", "list"]

}

path "database/creds/myapp-role" {

capabilities = ["read"]

}

集成与生态系统

Go Vault 可以与多种工具和平台集成:

- Kubernetes: 通过 Vault Agent Injector 自动注入密钥

- Terraform: 作为后端存储状态文件

- Consul: 作为服务发现和配置存储

- 各种数据库: MySQL、PostgreSQL、MongoDB 等

总结

Go Vault 是一个功能强大、安全性高的密钥管理工具,特别适合现代云原生应用架构。通过其丰富的 API 和客户端库,开发者可以轻松地将密钥管理集成到应用程序中,同时确保敏感数据的安全性。无论是小型项目还是大型企业级应用,Vault 都能提供可靠的安全保障。

学习资源

通过合理使用 Go Vault,您可以显著提升应用程序的安全性,减少密钥泄露的风险,并简化密钥管理的复杂性。

vault_20260204162024.zip

类型:压缩文件|已下载:0|下载方式:免费下载

立即下载

还没有评论,来说两句吧...