引言

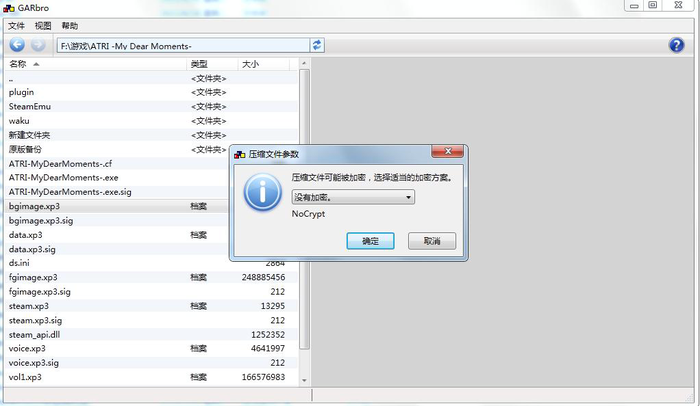

在视觉小说(Visual Novel)与冒险游戏(AVG)的开发领域,Kirikiri 引擎(俗称吉里吉里)占据了举足轻重的地位。众多知名作品均基于该引擎构建,其特有的 XP3 档案格式成为了资源存储的标准。然而,为了保护知识产权,开发者通常会对 XP3 档案进行加密处理,这使得资源提取、汉化翻译以及模组制作变得异常困难。针对这一技术痛点,C++ 开源项目 KrkrExtract 应运而生。该项目旨在提供一套高效、稳定的解决方案,用于解密并提取 Kirikiri 引擎下的游戏资源。本文将深入探讨 KrkrExtract 的项目架构、核心功能、技术实现原理以及实际使用案例,为开发者与研究者提供一份详尽的实战指南。

项目概述与核心功能

KrkrExtract 是一个基于 C++ 编写的命令行工具,其核心目标是对抗 Kirikiri 引擎的资源保护机制。项目托管于 GitHub 平台,由社区开发者维护,具有高度的开放性与可扩展性。与传统的图形界面提取工具不同,KrkrExtract 更侧重于底层技术的实现与自动化处理能力,适合集成到大型工作流中。

该工具的主要功能涵盖以下几个方面:

- XP3 档案解析:能够识别并解析标准的 XP3 档案结构,包括文件头信息、目录树结构以及数据块偏移量。

- 多种加密算法支持:内置了多种常见的解密算法,能够自动识别或手动指定加密方式,包括 XOR 加密、AES 加密以及部分自定义的混淆算法。

- 资源完整性校验:在提取过程中,工具会校验资源的完整性,确保提取出的图片、脚本、音频等文件没有损坏。

- 批量处理能力:支持对目录下的多个 XP3 档案进行批量扫描与提取,极大提高了工作效率。

- 可扩展插件架构:允许开发者编写特定的插件来处理特殊的加密方案,增强了工具的适应性。

技术原理深度剖析

理解 KrkrExtract 的工作原理,需要从 Kirikiri 引擎的文件系统机制入手。Kirikiri 引擎使用虚拟文件系统来管理资源,所有资源被打包进 XP3 档案中。当游戏运行时,引擎会读取档案头,建立内存映射,并根据密钥对数据流进行实时解密。

档案结构分析

XP3 档案通常由文件头(Header)、目录表(Table)和数据段(Data Segment)组成。文件头包含了魔数(Magic Number)用于识别文件类型,目录表则记录了所有封装文件的路径、大小以及加密标志位。KrkrExtract 首先读取文件头,验证魔数是否匹配。随后,它解析目录表,构建出完整的文件树结构。

解密机制实现

加密是资源提取的最大障碍。KrkrExtract 采用了多种策略来应对加密:

- 静态密钥爆破:对于使用简单 XOR 加密的档案,工具会尝试常见的密钥组合。

- 内存转储(Memory Dump):对于复杂的动态加密,工具可以利用调试技术附着到游戏进程,当引擎将解密后的数据加载到内存时,直接Dump出内存数据。这是 KrkrExtract 的高级功能之一,依赖于 Windows API 中的

ReadProcessMemory等函数。 - Hook 技术:通过挂钩(Hook)引擎的关键解密函数,拦截输入输出数据流。这通常涉及修改导入地址表(IAT)或使用 Detours 库进行函数拦截。当引擎调用解密函数时,Hook 程序会复制解密后的数据到指定缓冲区,从而实现提取。

C++ 实现细节

在 C++ 实现层面,项目大量使用了现代 C++ 特性以保证性能与安全。例如,使用 std::filesystem 库来处理跨平台的路径操作,利用 std::vector 和 std::map 管理内存中的数据块。对于大文件的处理,采用了内存映射文件(Memory Mapped File)技术,避免了将整个档案加载到内存中导致的溢出风险。

并发处理也是该项目的一大亮点。通过使用 std::thread 和线程池,KrkrExtract 能够同时处理多个文件的解密与写入操作,充分利用多核 CPU 的性能。在同步机制上,使用了互斥锁(std::mutex)来保护共享资源,防止数据竞争。

编译与构建指南

为了使用 KrkrExtract,首先需要从源代码进行构建。项目通常依赖 CMake 作为构建系统,支持 Visual Studio 和 GCC 等编译器。

环境准备

- 编译器:推荐使用 Visual Studio 2019 或更高版本,确保支持 C++17 标准。

- 构建工具:安装 CMake 3.15 及以上版本。

- 依赖库:项目可能依赖 zlib 用于压缩处理,以及 OpenSSL 用于加密算法支持。这些依赖通常可以通过 vcpkg 或 Conan 包管理器自动安装。

构建步骤

以下是标准的构建流程示例:

# 克隆项目仓库 git clone https://github.com/xmoezzz/KrkrExtract.git cd KrkrExtract # 创建构建目录 mkdir build cd build # 配置 CMake 项目 cmake .. -DCMAKE_BUILD_TYPE=Release # 编译项目 cmake --build . --config Release

构建完成后,可执行文件将位于 build/Release 目录下。如果在编译过程中遇到链接错误,请检查依赖库的路径配置是否正确,特别是 OpenSSL 的_include_和_lib_目录。

实际使用实例

假设用户需要提取某款基于 Kirikiri 引擎制作的游戏资源,游戏目录中包含 data.xp3 和 patch.xp3 两个档案。

基础提取命令

最基础的用法是指定输入档案和输出目录:

KrkrExtract.exe -i "game/data.xp3" -o "output/resources"

该命令会将 data.xp3 中的所有文件解密并保存到 output/resources 文件夹中,保持原有的目录结构。

指定解密算法

如果自动检测失败,用户可以手动指定加密类型。例如,已知该档案使用 XOR 加密,密钥为 0x5A:

KrkrExtract.exe -i "game/data.xp3" -o "output/resources" --cipher xor --key 0x5A

批量处理

对于包含多个 XP3 档案的目录,可以使用通配符或脚本进行批量处理。在 Windows PowerShell 中:

Get-ChildItem "game/*.xp3" | ForEach-Object {

.\KrkrExtract.exe -i $_.FullName -o "output/resources"

}

内存转储模式

对于无法通过文件解密的高级保护,可以使用内存转储模式。这需要游戏正在运行:

KrkrExtract.exe --mode dump --pid 12345 --output "dumped_data"

其中 12345 是游戏进程的 ID。工具会扫描进程内存,寻找特征码并提取资源。

应用场景与价值

KrkrExtract 的应用场景十分广泛,不仅限于单一的资源提取。

- 汉化翻译:翻译组可以利用该工具提取脚本文件(.ks),完成翻译后再打包回去,极大地降低了汉化门槛。

- 模组制作(Modding):游戏爱好者可以提取素材,制作高清补丁、UI 替换模组或新增剧情内容。

- 学术研究:对于研究游戏引擎架构、文件系统设计的学生和学者,该项目提供了宝贵的源码参考。

- 资源备份:玩家可以使用该工具备份自己喜欢的游戏资源,防止因平台下架或文件损坏导致无法访问。

法律与伦理免责声明

在使用 KrkrExtract 或类似工具时,必须严格遵守相关法律法规。

- 版权保护:提取的资源版权归原游戏开发商所有。未经授权使用提取的资源进行商业盈利、二次分发或制作盗版游戏均属于侵权行为。

- 学习目的:建议仅将本工具用于个人学习、研究或已拥有正版授权的游戏备份。

- 技术中立:本工具本身仅为技术探索产物,使用者需对自己的行为承担法律责任。开发者不鼓励也不支持任何侵犯知识产权的行为。

结语

KrkrExtract 项目展示了 C++ 在底层系统编程与逆向工程领域的强大能力。通过对 Kirikiri 引擎档案结构的深入分析与解密算法的实现,它为社区提供了一个强有力的工具。无论是对于想要深入了解游戏内部机制的技术人员,还是希望进行合法模组制作的爱好者,该项目都具有极高的参考价值。随着引擎保护技术的不断升级,此类开源项目也需要持续迭代,社区的合作与维护将是其长远发展的关键。希望本文能为使用者提供清晰的技术路径,助力大家在合法合规的前提下探索数字内容的奥秘。

还没有评论,来说两句吧...